Sikkerhetsutfordringer dukker opp overalt, og den siste hackeren er funnet utnytte en sårbarhet i en plugin WordPress på toppen av det, er den designet for å begrense brukernes tilgang til muligheter WordPress og bedre kontrollere deres tillatelser.

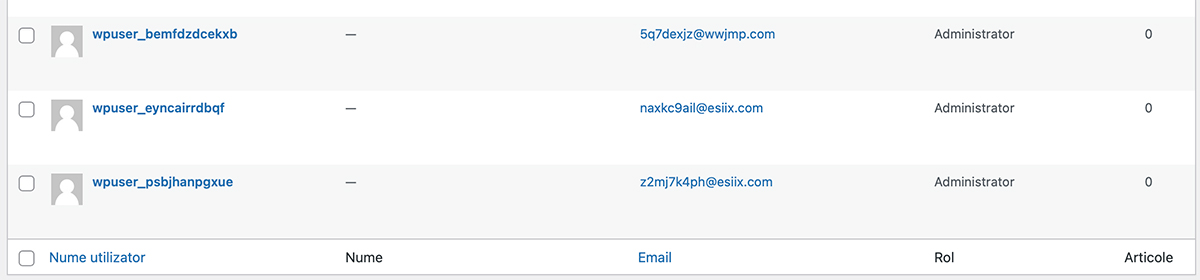

Hvis du har en blogg, nettbutikk eller en presentasjonsside WordPress og modulen PublishPress -muligheter, det er greit å sjekke hvis ikke Dashboard → Users → All Users → Administrator, det er ingen brukere du ikke kjenner og mesteparten av tiden med et skjemanavn "wpuser_sdjf94fsld".

Jeg kom over dette hacket på flere nettbutikker og jeg kom raskt til den konklusjonen at deres eneste felleselement er plugin PublishPress -muligheter, som presenterer en sårbarhet som gjør det mulig å legge til en bruker med rangering på Administrator, uten behov for en standard registreringsprosess.

På noen nettsteder WordPress berørt, nøyde angriperne seg til å bare legge til nye brukere med rangeringen av administratoruten å forårsake skade. Eller kanskje de ikke hadde tid.

Andre ble derimot laget omdirigeringer av WordPress Address (URL) og/eller Side Address (URL) til eksterne sider og mest sannsynlig virus. Et tegn på at de som satte i gang disse angrepene hadde lite tanker. Det er det beste med sikkerhet.

Det er selvfølgelig ikke en fornøyelse å våkne av at nettbutikken, nettsiden eller bloggen blir omdirigert til andre nettadresser, men det gode er at den som tok kontrollen for øyeblikket ikke har gjort noen annen skade. På en måte å slette innhold, injisere spam-lenker i hele databasen og andre sprø ting. Jeg vil ikke komme med ideer.

Hvordan fikser vi sikkerhetsproblemet hvis vi har blitt påvirket av wpuser_ exploit på WordPress?

Vi tar scenariet der bloggen WordPress ble påvirket av hacket "wpuser_" og omdirigert til en annen nettadresse. Så klart at du ikke lenger kan logge på og komme inn i dashbordet.

1. Vi kobler til databasen til det berørte nettstedet. Via phpMyAdmin eller hvilken som helst administrasjonsbane hver har. Databaseautentiseringsdataene ligger i filen wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Slå sammen i “wp_options"Og på kolonnen"optons_value"Vi sørger for at det er den riktige adressen til nettstedet vårt på"siteurl"Og"home".

Herfra blir det praktisk talt omdirigert til en annen adresse. Når du endrer adressen til nettstedet, vil det være tilgjengelig igjen.

3. Alt i "wp_options"Vi sjekker at admin-e-postadressen ikke er endret også. Vi sjekker på "admin_email«Å være den rette. Hvis det ikke er den riktige, endrer vi den og sender den legitime adressen. Her fant jeg "admin@eksempel.com".

4. Gå til dashbordet og gjør det update hastetillegg PublishPress -muligheter eller deaktiver den og slett den fra serveren.

5. i Dashboard → Users → All Users → Administrator vi sletter illegitime brukere med rangering av Administrator.

6. Vi endrer passordene til legitime brukere med rettigheter til Administrator og databasepassord.

Det vil være tilrådelig å installere og konfigurere en sikkerhetsmodul. Wordgjerde Sikkerhet gir tilstrekkelig beskyttelse i gratisversjonen for slike angrep.

Jeg brukte ikke mye tid på å lete etter hvor sårbarheten var PublishPress -muligheter, men hvis du har infisert nettsted med denne utnyttelsen, kan hjelpe deg bli kvitt den. Kommentarer er åpne.

Se dette innlegget for mer om dette emnet: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/